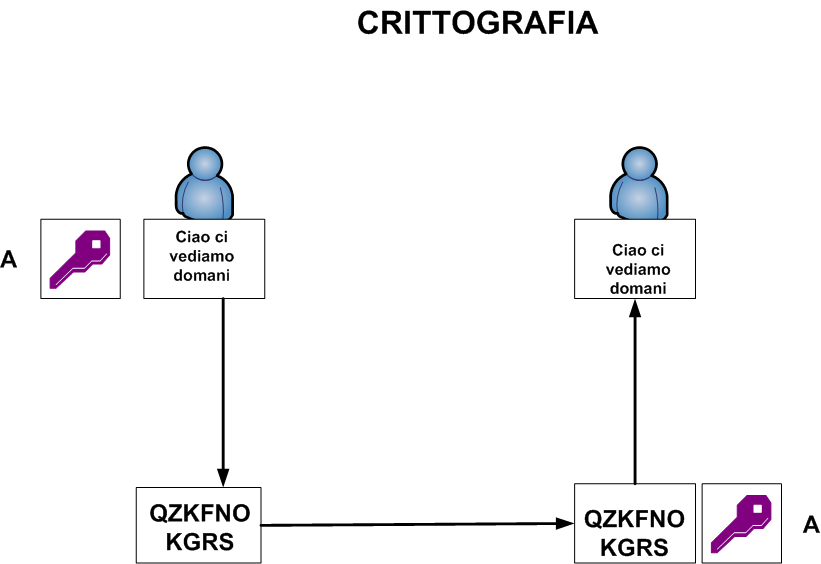

Amazon | Una condivisione dei dati fidata con un processo abilitato alla crittografia visiva: crittografia visiva | k S, Nikhl, N, Dr.Rajapraveen.k | Social Sciences

Crittografia, Crittografia, Icona Di Protezione Dei Dati Illustrazione Vettoriale - Illustrazione di profilo, rete: 127470519

DALL'AUTORITA' PER LA PROTEZIONE DEI DATI DELLA SPAGNA: HTTPS, crittografia sul Web - PRIVACY365 | EUROPE

Crittografia omomorfa, usare i dati cifrati nel rispetto della privacy: cos'è e a cosa serve - Cyber Security 360

Differenza tra compressione e crittografia dei dati in informatica | Informatica e Ingegneria Online